A votre avis, en combien de temps on peut pirater votre mot de passe ?

Voilà une infographie intéressante qui permet de facilement se rendre compte de la facilité déconcertante à laquelle peut être piraté le moindre mot de passe.

Il y a quelques jours je vous proposais de découvrir le TOP 20 des mots de passe qui ont été les plus utilisés en 2022 et qui accessoirement étaient crackables très facilement par n’importe quel pirate même amateur.

Ce TOP 20 recensait en effet des mots de passe extrêmement facile à pirater du style : 123456, 123456789,Azerty,1234561 ou encore le fameux Azertyuiop. Des mots de passe « à la con » qu’il ne faut surtout pas utiliser à moins que vous souhaitiez mettre vos données en libre service sur internet.

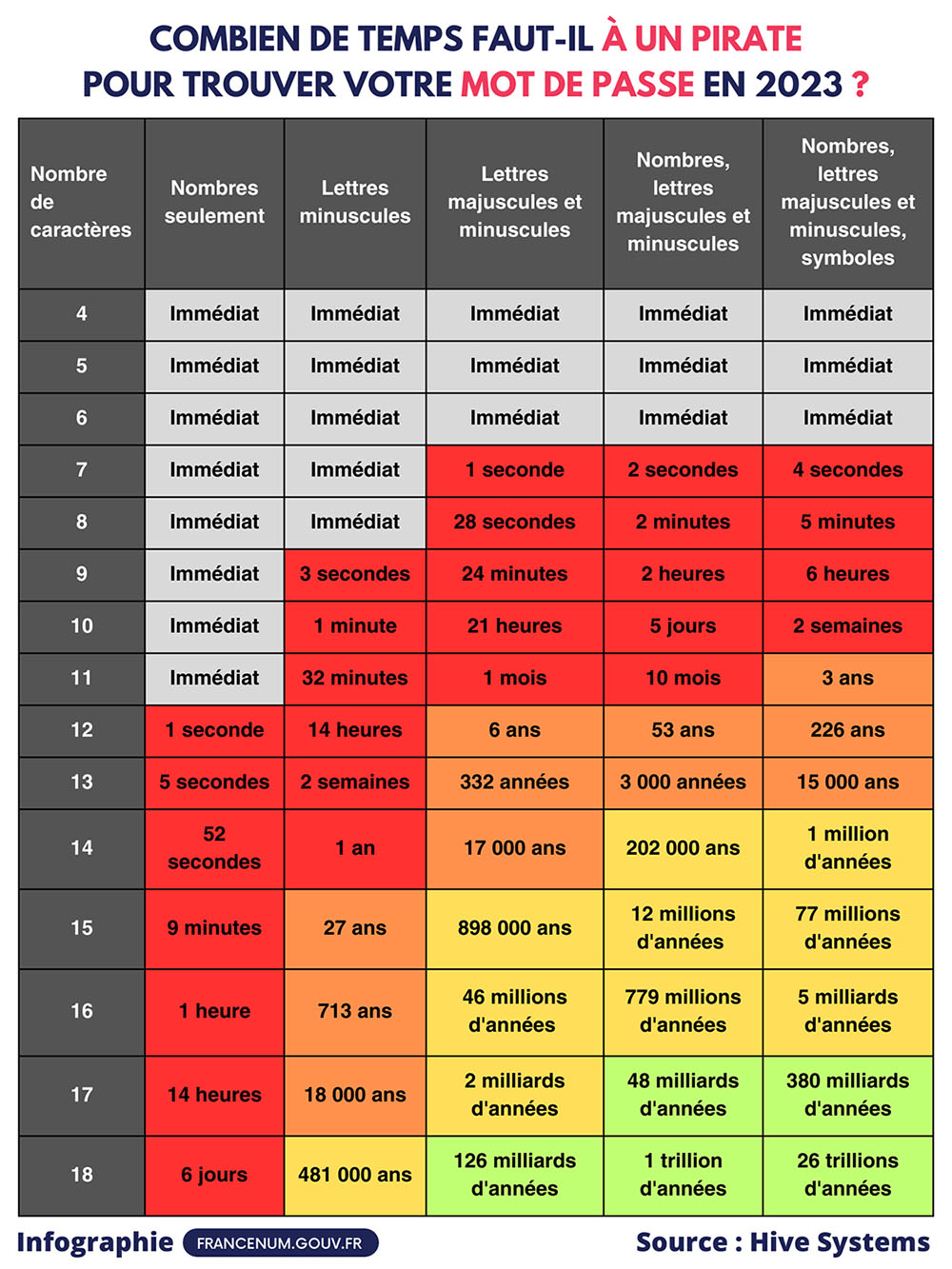

Depuis, le site France Numérique a publié une infographie très intéressante basée sur une étude réalisée par Hive Systems qui permet de facilement se rendre compte de la facilité déconcertante à laquelle peut être piraté le moindre mot de passe.

S’il faut 26 trillions d’années pour cracker un mot de passe compliqué composé de 18 caractères combinant des nombres, des symboles ainsi que des lettres en minuscules et majuscules, il ne faut qu’une poignée de secondes pour les cas les moins complexes. Pire encore certains passwords trop simples sont même crackables instantanément.

Je vous laisse découvrir l’infographie ci-dessous.

Evidemment, pour choisir un bon mot de passe il faut un juste milieu. Entre un mot de passe ultra compliqué et inviolable qui peut résister des millions voire des millards d’années et un mot de passe qui se compose simplement de votre date de naissance ou du nom de votre chien, il y a un juste milieu à trouver.

Avec un mot de passe qui se situe dans la zone orange vous devriez déjà être tranquille un moment…

Entre nous, trouver un mot de passe composé de 1 à 11 chiffres seulement en moins d’une seconde … hum !!!

Entre la génération du mot de passe, sa soumission au système en passant par Internet, son traitement interne coté serveur avant retour négatif de la part dudit serveur, pour enfin soumettre un second mot de passe.

Moins d’une seconde ça me parait un peu court.

Et je doute qu’une « maison » sérieuse n’ait pas un mécanisme de sécurité du genre Fail2Ban (côté Linux) qui, pour la connexion à un compte, interrompt le traitement de soumission d’un nouveau mot de passe s’il y a eu X tentatives en échec dans les 5 mn (du genre 5 échecs d’affilée).

Ceci dit, un mot de passe de 12 caractères, même composé uniquement de minuscules, ça me parait décent.

En effet, les vilains « pirates » traitant les données en masse, s’il leur faut 14h pour craquer ton mot de passe, il y a fort à parier qu’ils seront passés à un autre compte depuis bien longtemps.

A moins d’une attaque ciblée …

Certes, mais si on prend l’exemple du crack d’un password wifi, ou on récupère un fichier hors ligne qu’il faut bruteforcer ou utiliser une table quelconque, le schéma ci dessus s’applique complètement.

Beaucoup de « maisons » sérieuses n’ont pas forcément tous les systèmes de sécurité requis, ne serait-ce que parce que tant qu’il ne leur arrive rien, il ne vont pas chercher à obtenir de meilleures protections.

Et dans les fermes de pirates en Russie, ils ont suffisamment de puissance de calcul pour faire tourner une attaque pendant 2 semaines s’ils en ont envie. Bien que mettre le site de la CIA par terre ne leur prend que 15 minutes, je vous laisse imaginer ce que des gens très compétents dans le domaine peuvent faire.

En général, les attaques sont ciblées, on se lance pas à l’aveuglette dans du n’importe quoi, sauf si on est un amateur.

Évidemment, un mot de passe de 40 caractères mettant des trillons d’années à être cracké peut l’être instantanément s’il a été « volé » et se trouve dans une « rainbow table ».

Donc choisir un mot de passe le plus aléatoire possible de sorte que personne ne l’a encore utilisé (et potentiellement se l’être fait volé).

À partir d’une certaine longueur (qui est le cas aujourd’hui compte tenu du tableau), le mieux est de faire appel à une phrase mémotechnique, phrase n’ayant évidemment aucun sens et mal construite de sorte qu’on ne puisse la deviner en vous connaissant (pas de nom du chien dedans…).